CORS y políticas de seguridad

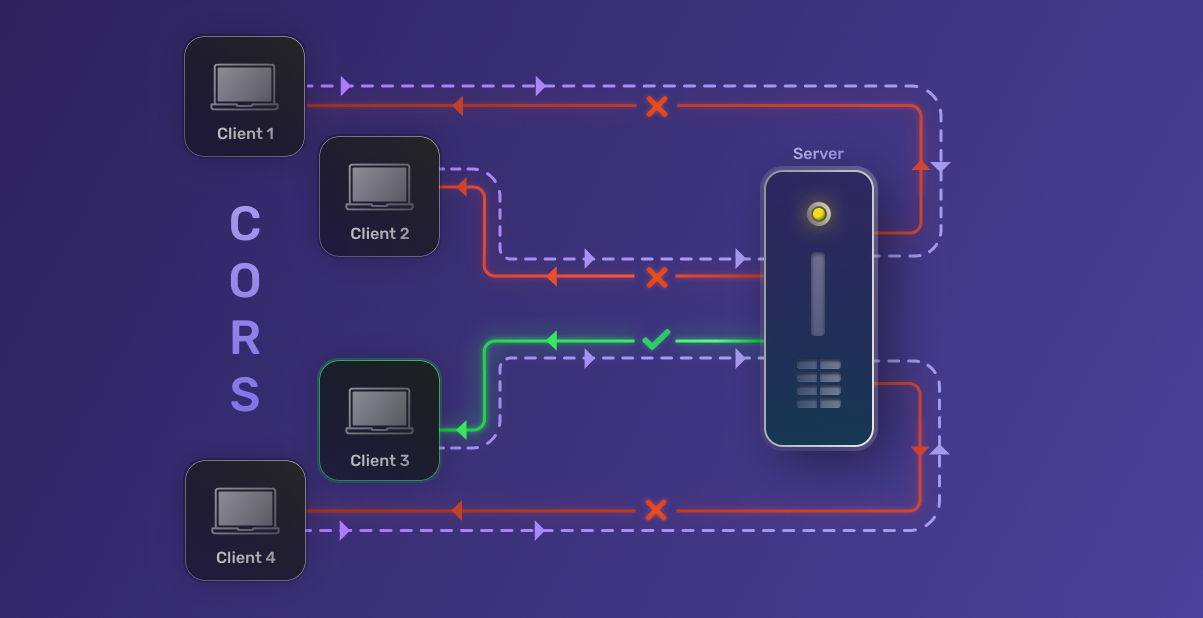

CORS (Cross-Origin Resource Sharing) y las políticas de seguridad son fundamentales para proteger las aplicaciones web y los datos del usuario. CORS es un mecanismo de seguridad implementado en los navegadores para controlar cómo los recursos de un sitio web pueden ser solicitados desde diferentes orígenes (dominios). Las políticas de seguridad, por otro lado, son reglas que definen el comportamiento de una aplicación web en cuanto a la seguridad, incluyendo el acceso a recursos y la protección contra vulnerabilidades.

CORS y su relación con la seguridad:

- Protección contra ataques:

CORS ayuda a prevenir ataques como el Cross-Site Scripting (XSS) y el Cross-Site Request Forgery (CSRF) al restringir el acceso a recursos de diferentes orígenes. - Control de acceso:

CORS permite a los servidores especificar qué orígenes tienen permiso para acceder a sus recursos, evitando que sitios web maliciosos accedan a información confidencial. - Mejora de la seguridad:

Aunque no es una solución de seguridad en sí misma, CORS es una herramienta importante para mejorar la seguridad de las aplicaciones web al controlar el acceso desde diferentes orígenes. - Política del mismo origen:

CORS se basa en la política del mismo origen, que impide que las páginas web accedan a recursos de diferentes dominios, protegiendo así los datos del usuario.

Políticas de Seguridad:

- Política de Seguridad de Contenido (CSP):

CSP es otra política de seguridad que ayuda a proteger contra ataques XSS y otros tipos de ataques al controlar los recursos que una página web puede cargar. - Implementación de políticas:

Es crucial implementar políticas CORS y CSP de manera adecuada y segura, evitando configuraciones demasiado flexibles que puedan comprometer la seguridad. - Pruebas:

Es importante probar las políticas CORS y CSP para asegurarse de que funcionan correctamente y no introducen vulnerabilidades.

En resumen CORS y las políticas de seguridad son componentes esenciales para proteger las aplicaciones web y los datos del usuario, ayudando a prevenir ataques y controlar el acceso a recursos.